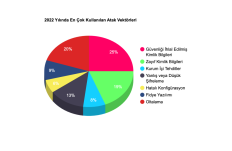

Yaygın Siber Saldırı Türleri

Siber saldırganlar, her geçen gün yeni yöntemler geliştirerek saldırılarını daha karmaşık ve tehlikeli hale getiriyor. Bu nedenle, güncel siber güvenlik saldırı türlerinden haberdar olmak ve gerekli önlemleri almak oldukça önemlidir.

Yaygın Siber Saldırı Türleri Nelerdir? ;

1. Sosyal mühendislik / oltalama saldırıları: Sosyal mühendislik, insan psikolojisini ve davranışlarını manipüle ederek kişisel bilgileri, finansal bilgileri ve hassas verileri ele geçirmeye yönelik saldırılardır. Saldırganlar, güven ve aldatma unsurlarını kullanarak kurbanları istediklerini yapmaya ikna etmeye çalışırlar.

Oltalama, sosyal mühendisliğin en yaygın kullanılan yöntemlerinden biridir. Sahte e-postalar, web siteleri veya mesajlar aracılığıyla kullanıcıları kandırarak kişisel bilgilerini ele geçirmeye çalışır. Bu e-postalar ve web siteleri, gerçek bir kurumdan veya kişiden geliyormuş gibi görünür ve kullanıcıları tıklamaya veya kimlik bilgilerini girmeye teşvik eder.

Korunma yöntemleri:

- Kişisel bilgilerinizi asla e-posta veya internet üzerinden vermeyin.

- Gelen e-postaların detaylı şekilde incelenmesi. Göze çarpan hatalar (logo, kullanılan dil, gönderi adresi vb.) bulunduğu takdirde gelen e-postanın açılmaması gerekir.

- Parolaların ad, soyad ve doğum tarihi gibi basit karakterlerden oluşmaması önemlidir parolaların karmaşık olması ve belli aralıklarla güncellenmesi gerekir.

2.Parola saldırıları: Parola saldırıları, bir kullanıcının hesabına yetkisiz erişim sağlamak için parolasını kırmaya yönelik saldırılardır. Saldırganlar, çeşitli yöntemler (kaba kuvvet saldırıları, sözlük saldırıları, kimlik avı saldırıları ve sözlük saldırıları vb.) kullanarak parolaları kırmaya çalışabilirler.

Korunma yöntemleri:

- Karmaşık parolaların kullanılması.

- Parolaların birden fazla site ya da hesap için kullanılmaması.

- Parolaların belli aralıklarla güncellenmesi.

- Parolaların tahmin edilebilir olmaması.

- Parola bilgilerinin tarayıcıya kaydedilmemesi.

Korunma yöntemleri:

- Kullanılan web sitelerin şifreleme kullanıp kullanmadığına dikkat edilmeli.

- Halka açık yerlerdeki kablosuz ağları kullanmaktan kaçınmalı.

- Güvenlik duvarı kullanarak bilgisayarınıza yetkisiz erişimlere karşı korunmasına yardımcı olabilir.

- Yazılımlarını güncel tutun, işletim sistemininiz veya tüm yazılımlarınızın en son güncellemelerine sahip olduğuna emin olun.

Korunma yöntemleri:

- Saldırı tespit sistemi ve web uygulama güvenlik duvarı kullanılmalı.

- Kullanıcı tarafından sağlanan sorgu doğrulanmalı ve sterilize edilmeli.

- Web uygulaması ve sunucu güncel tutulmalı.

- Parametreli sorgular kullanarak SQL sorguları yazılmalı.

Korunma yöntemleri:

- Zararlı trafiğin tespit edilmesi için trafik analizi gerçekleştirebilen savunma cihazları kullanılmalı.

- Sunucu kaynaklarınızı izleyin ve anormallikler izlenip tespit edilmeli.

- Ölçekleme ile birlikte organizasyonun kaldırabileceği yükün ayarlanması.

- Bulut tabanlı hizmetlerin alınması.

Korunma yöntemleri:

- Çalışanlara siber güvenlik riskleri ve bunlardan nasıl korunacakları konusunda eğitim verilmeli.

- Çalışanların yalnızca işlerini yapmak için ihtiyaç duydukları verilere ve sistemlere erişebildiğinden emin olunmalı.

- Güvenlik duvarı ve antivirüs yazılımı gibi teknik kontroller kullanılmalı.

Korunma yöntemleri:

- İşletim sisteminizi ve diğer tüm yazılımlarınızı güncel tutun. Yazılım güncellemeleri genellikle güvenlik açıklarını düzeltir ve bu açıklar saldırganlar tarafından kripto madenciliği yazılımı yüklemek için kullanılabilir.

- Şüpheli e-postalardan veya web sitelerinden gelen bağlantılara tıklamaktan ve bilmediğiniz kaynaklardan eklentiler indirmekten kaçının.

- Tüm hesaplarınız için güçlü ve benzersiz şifreler kullanın.

Korunma yöntemleri:

- Yama yönetim süreçlerinin iyi planlanması.

- Saldırıları tespit etme ve yanıtlama üzerine plan yapılması.

- Güvenlik duvarı ve antivirüs yazılımı, saldırıları engellemenize yardımcı olabilir.

- Şüpheli görünen bağlantılara veya eklerine tıklamaktan kaçının.

Korunma yöntemleri:

- İşletim sistemi ve tarayıcıların güncel olmasına dikkat edilmeli, güvenlik yamalarının yapılması gerekir.

- Saldırı önleme sistemi gibi ağ güvenlik sistemlerinin şüpheli aktiviteleri engellemek maksadıyla kullanılmalı.

- Online aktivitelerin gizli şekilde yapılarak, saldırganlara koz verilmemeli.

Korunma yöntemleri:

- DNSSEC kullanımı önemlidir çünkü DNS sorgularını kriptografik olarak imzalar, bu da manipülasyonu zorlaştırır.

- Güvenlik duvarları bilinen DNS tünelleme saldırı yöntemlerini engellemek için kullanılabilir.

Sonuç: Siber saldırılar günümüzde her geçen gün artmakta ve daha karmaşık hale gelmektedir. Bu nedenle, siber güvenlik risklerinin farkında olmak ve gerekli önlemleri almak oldukça önemlidir.

Bu makalede, en yaygın siber saldırı türlerini ve bu saldırılardan korunmak için alınabilecek önlemleri inceledik.